Seit letzter Woche gibt es eine neue Exchange Angriffsvariante egal welcher Patchstand und welche Version von 2013 bis 2019. Nach langer Recherche haben wir den Angriffspunkt gefunden, hierbei wird der httpProxy als Eintrittspunkt benutzt.

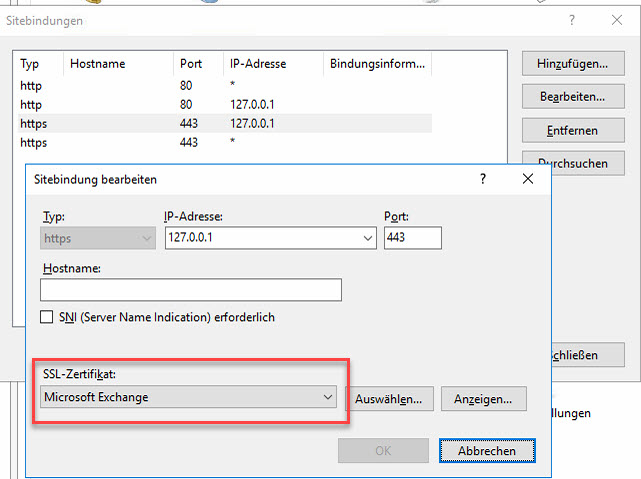

Folgende Einstellung muss geändert werden damit der Mailserver wieder funktioniert und das senden gestoppt wird:

- Exchange Management Shell öffnen (wird nicht funktionieren Fehler mit WIN-RM Client)

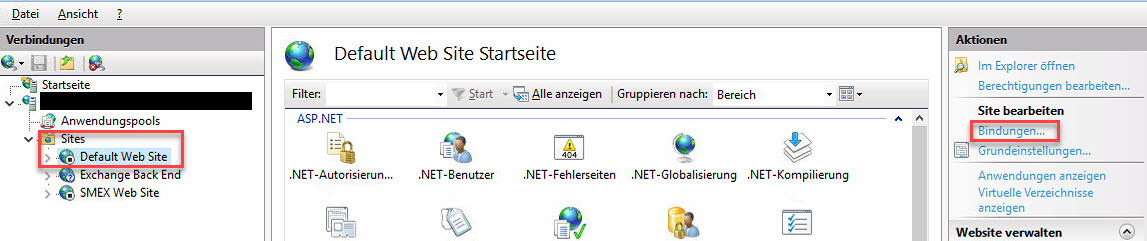

- IIS öffnen -> Server -> Sites -> Default Web Site -> Powershell öffnen

- Rechts oben auf „Grundeinstellungen öffnen“

- Physische Pfad zeigt momentan auf Frontend und HttpProxy gehöhrt aber standardmäßig auf:

- „C:\Program Files\Microsoft\Exchange Server\V15\ClientAccess\Powershell“

- Einstellung anpassen und IISreset durchführen

- Exchange Management Shell erneut als Admin Starten

Für die Kontrolle gibt es noch den Exchange Health Checker diesen am besten von GitHub herunterladen https://github.com/dpaulson45/HealthChecker/releases/tag/v3.3.9